Nessus

Nessus

Intégrez Nessus pour l'évaluation des vulnérabilités et l'analyse de sécurité

Objectif

Le but de ce document est de vous fournir une procédure visant à mettre en place la connexion avec Nessus. Cette procédure permettra de mettre en place la récupération des informations des VM dans Nessus.

À l'issue de la procédure, vous serez en capacité de nous fournir les informations suivantes :

- IP du serveur

- Access Key

- Secret Key

Création des accès

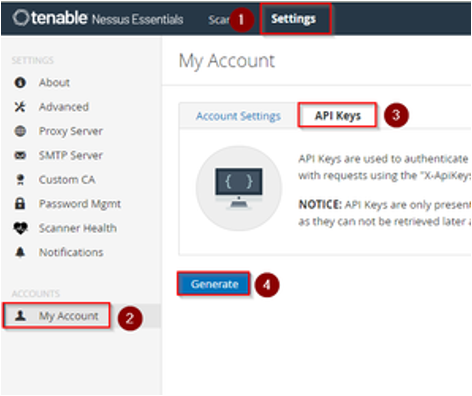

- Dans la console Nessus, allez dans Settings → My Account → API Keys.

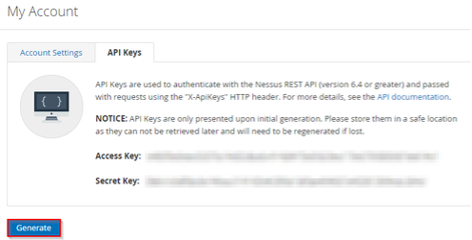

- Cliquez sur Generate pour créer une nouvelle clé API.

- Copiez l'Access Token ainsi que le Secret Token générés.

Étapes de configuration

1. Vérification du compte utilisateur

- Assurez-vous de disposer d'un compte utilisateur Nessus avec les permissions appropriées

- Le compte doit avoir accès aux résultats de scans et aux données de vulnérabilités

- Vérifiez que l'utilisateur peut accéder à la section API Keys

2. Génération de la clé API

- Naviguez vers la section My Account dans Settings

- Accédez à la page de gestion des API Keys

- Générez une nouvelle paire de clés API (Access Key + Secret Key)

- Stockez les deux clés de manière sécurisée pour la configuration

3. Configuration de l'accès réseau

- Assurez-vous que le serveur Nessus est accessible depuis votre réseau

- Vérifiez que les endpoints API sont joignables (typiquement le port 8834)

- Testez la connectivité avec les identifiants générés

Capacités de l'API

Le connecteur Nessus accède aux données de vulnérabilités, notamment :

- Résultats de scans : Rapports complets de scans de vulnérabilités

- Informations d'assets : Détails sur les systèmes et équipements scannés

- Données de vulnérabilités : Informations CVE, scores CVSS et recommandations de remédiation

- Rapports de conformité : État de conformité sécurité et résultats

Récapitulatif des informations requises

Pour configurer le connecteur Nessus, veuillez fournir :

- IP/URL du serveur : L'adresse IP ou le nom d'hôte de votre serveur Nessus

- Access Key : Le token d'accès généré dans la section API Keys

- Secret Key : Le token secret généré avec la clé d'accès

- Port : Port personnalisé si vous n'utilisez pas le port standard 8834

- Protocole : HTTPS (recommandé et généralement requis)

Nessus requiert typiquement des connexions HTTPS. Assurez-vous que votre serveur dispose de certificats SSL valides configurés.

Le connecteur Nessus intègre les données d'évaluation des vulnérabilités dans vos opérations de sécurité, offrant une visibilité complète sur les faiblesses de sécurité de votre infrastructure.

Tester l'accès API

Vous pouvez tester les identifiants API avec curl :

curl -k -H "X-ApiKeys: accessKey=VOTRE_ACCESS_KEY; secretKey=VOTRE_SECRET_KEY" \

"https://VOTRE_SERVEUR:8834/server/properties"

Dépannage

Problèmes courants

- Erreurs de certificat SSL : Utilisez le flag

-kpour les certificats auto-signés ou configurez des certificats valides - Échec d'authentification : Vérifiez que les clés access et secret sont correctes

- Réseau inaccessible : Vérifiez les règles de pare-feu et assurez-vous que le port 8834 est accessible

- Accès refusé : Assurez-vous que le compte utilisateur dispose des permissions d'accès aux scans appropriées

Permissions requises

Le compte utilisateur Nessus doit avoir :

- Accès à la visualisation des résultats de scans

- Permission d'accéder aux données de vulnérabilités

- Accès API activé (si cette option est configurable)

Les déploiements Nessus importants peuvent contenir des données de vulnérabilités volumineuses. Envisagez de planifier la synchronisation des données en heures creuses pour minimiser l'impact sur les performances du système.